未修補的應用程式和操作系統漏洞,是駭客最慣於利用的攻擊媒介之一。2022 年第一季度勒索軟體指數報告顯示,勒索軟體組織日益複雜,導致漏洞在供應商揭露後 8 天內被利用。如何又快又精準的修補漏洞,成為維運人員不斷克服的挑戰。

什麼是零時差漏洞?

泛指已被公開揭露但廠商卻仍未修補的缺失、弱點或錯誤。因為漏洞剛被發現、揭露,研究人員可能正在研發或尚未釋出修補更新。

50% 的漏洞攻擊發生在補丁公布的14到28天內。

漏洞帶來什麼風險?

大多數的安全維運團隊只修補新漏洞,或美國國家漏洞數據庫 (NVD) 中已發佈的漏洞,但NVD公告範圍之外還有超過 20% 常見漏洞和風險未被揭露,而攻擊者能夠以前所未有的速度將漏洞武器化,並瞄準可造成最大破壞和影響的弱點進行攻擊。

將近 40% 的企業損失一個星期的生產力。

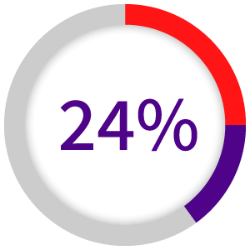

將近 40% 的企業損失一個星期的生產力,其中 24% 的企業甚至損失高達一個月。

美國國家漏洞數據庫 (NVD) 登記的漏洞中,有 12.4%早已被駭客充分利用。

補丁(Patch)管理為何重要?

維運人員必須了解自己擁有哪些資產,才能即時洞察並立即採取行動。隨著網路攻擊複雜性的急遽變化,各式各樣的端點不斷出現,補丁的難度也隨之提高。漏洞太多而時間太少,企業採用現代化Patch管理,導入自主漏洞評估和修復是必要的!

一個積極主動、基於風險的漏洞管理計畫可以將組織的資料洩露事件減少 80% 之多。

在 ivanti 報告中可獲得…

-傳統補丁管理面臨什麼樣的挑戰?

-漏洞攻擊造成的損失居然這麼高?

-實施現代化補丁管理前,您該了解的5件事

閱讀報告,並留下完整資訊

● 活動期間:2023/05/29~2023/06/05

● 活動辦法:前 50 名下載報告並留下完整資訊的讀者,經審核通過後可獲得200元超商禮券